Κυκλοφόρησε μία νέα μέθοδος με την οποία κακόβουλο λογισμικό μπορεί να εκτελέσει κώδικα από τη μονάδα επεξεργασίας γραφικών (GPU) ενός παραβιασμένου συστήματος. Παρόλο που αντίστοιχη μέθοδος δεν είναι η πρώτη φορά που εμφανίζεται και αντίστοιχο PoC είχε δημοσιευτεί στο παρελθόν, τα μέχρι τώρα λογισμικά προέρχονταν από τον ακαδημαϊκό κόσμο ή ήταν ελλιπή και δε μπορούσαν να χρησιμοποιηθούν.

Νωρίτερα αυτόν τον μήνα, κώδικα PoC πουλήθηκε σε hacking φόρουμ, σηματοδοτώντας ενδεχομένως μία νέα εποχή κυβερνοεπιθέσεων. Σε μια σύντομη ανάρτηση, κάποιος προσφέρθηκε να πουλήσει την απόδειξη της ιδέας (PoC) για μια τεχνική που λέει ότι προστατεύει τον κακόβουλο κώδικα από antivirus, καθώς τα λογισμικά προστασίας σαρώνουν μόνο τη μνήμη RAM του συστήματος.

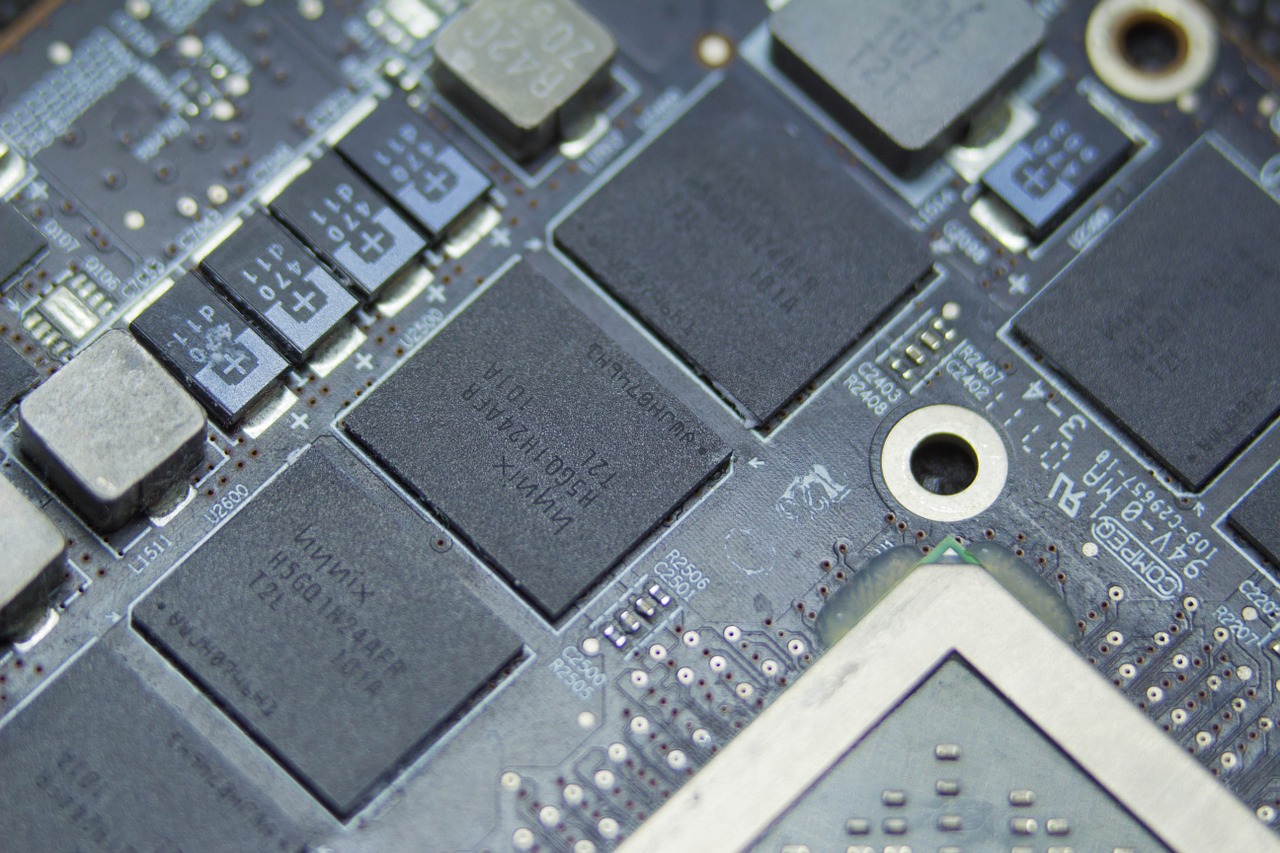

Ο πωλητής παρείχε μόνο μια επισκόπηση της μεθόδου του, λέγοντας ότι χρησιμοποιεί το buffer μνήμης GPU για να αποθηκεύσει κακόβουλο κώδικα και να τον εκτελέσει από εκεί. Σύμφωνα με την ανάρτηση, ο κώδικας λειτουργεί μόνο σε συστήματα Windows που υποστηρίζουν εκδόσεις 2.0 και άνω του OpenCL. Η ανάρτηση ανέφερε επίσης ότι ο δημιουργός δοκίμασε τον κώδικα σε κάρτες γραφικών Intel (UHD 620/630), Radeon (RX 5700) και GeForce (GTX 740M (?), GTX 1650).

Η ανακοίνωση εμφανίστηκε στις 8 Αυγούστου. Περίπου δύο εβδομάδες αργότερα, στις 25 Αυγούστου, ο πωλητής απάντησε ότι είχε πουλήσει το PoC χωρίς να αποκαλύψει τους όρους της συμφωνίας. Ένα άλλο μέλος του φόρουμ ανέφερε ότι κακόβουλο λογισμικό που βασίζεται σε GPU έχει ξαναεμφανιστεί στο παρελθόν, και συγκεκριμένα στο JellyFish -ένα PoC για rootkit GPU που εμφανίστηκε 6 χρόνια πριν και λειτουργεί σε Linux συστήματα. Σε ένα tweet την Κυριακή, οι ερευνητές του VX-Underground είπαν ότι ο κακόβουλος κώδικας επιτρέπει την εκτέλεση binary αρχείων από τη GPU στο χώρο μνήμης της. Πρόσθεσαν επίσης ότι θα επιδείξουν την τεχνική στο εγγύς μέλλον.

Από τοςυ δημιουργούς του rootkit JellyFish είχε δημοσιευτεί επίσης PoC για ένα keylogger που τρέχει σε GPU και ένα trojan για Windows. Και τα τρία έργα δημοσιεύθηκαν τον Μάιο του 2015 και ήταν διαθέσιμα στο κοινό.

Ο πωλητής απέρριψε τη συσχέτιση με το κακόβουλο λογισμικό JellyFish λέγοντας ότι η μέθοδος τους είναι διαφορετική. Δεν υπάρχουν λεπτομέρειες σχετικά με τη συμφωνία, ποιος την αγόρασε και πόσο πλήρωσε. Μόνο η ανάρτηση του πωλητή ότι πωλήθηκε το κακόβουλο λογισμικό σε άγνωστο μέρος.

Το 2013, οι ερευνητές του Institute of Computer Science – Foundation for Research and Technology (FORTH) στην Ελλάδα και του Πανεπιστημίου Columbia στη Νέα Υόρκη έδειξαν ότι οι GPU μπορούν να φιλοξενήσουν τη λειτουργία ενός keylogger και να αποθηκεύσουν τις καταγεγραμμένες πληκτρολογήσεις στο χώρο της μνήμης.

http://www.cs.columbia.edu/~mikepo/papers/gpukeylogger.eurosec13.pdf

Με πληροφορίες από bleepingcomputer.com